Cloud : protection des données

Le Cloud est aujourd’hui un acteur incontournable pour les DSI, ses apports en termes de flexibilité, de réduction des coûts et d’amélioration du « Time to market », ont fait que 85% des entreprises du secteur privé l’ont adopté (chiffres IDC 2016).

Pour les entreprises qui ont leurs applications métier dans le Cloud :

- 90% affirment que le Cloud leur permet d'innover plus rapidement

- 73% pensent que le Cloud les aide à conserver leurs clients existants

- 76% trouvent que le Cloud les aide à gagner de nouveaux clients

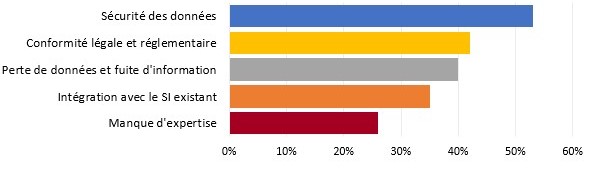

La Sécurité est sans surprise, le principal frein identifié par les décideurs quant à l’adoption du Cloud en entreprise (source State of Cloud Report 2016 – BetterCloud).

La Sécurité du Cloud, un élément clé ?

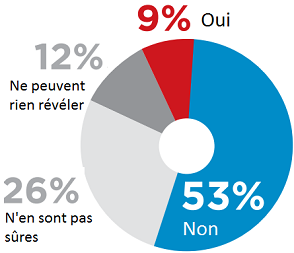

Selon une étude de 2017 pour Linkedin auprès de 2200 entreprises ayant adoptées le Cloud :

- 198 ont connus un incident de sécurité sur le Cloud,

- 264 ne peuvent rien dévoiler,

- 462 ne le savent pas et traduisent un manque de connaissance,

- 1210 n’ont pas eu de soucis.

Il leur aura fallu en moyenne 69 jours pour que le problème soit découvert, 7 jours pour y remédier et 43 jours pour que les investigations soient complétées.

Néanmoins l’implémentation de la Sécurité peut avoir un impact très important sur les budgets, les délais de livraisons des solutions et l’agilité. Trois critères qui sont justement ceux qui nous poussent à privilégier le Cloud par rapport au On Premise.

Il faut donc être extrêmement vigilant sur le périmètre et les niveaux de sécurité souhaités, au risque que le ROI attendu d’une utilisation du Cloud ne soit pas au rendez-vous.

Les étapes de la Sécurisation du Cloud

1 Identifier les données et les contraintes

Une phase essentielle est la connaissance des données de l’entreprise et leur classement par niveau de confidentialité. Cette étape vous permettra de savoir quelles données pourront être externalisées, sous quelles conditions et celles qui devront rester On Premise.

Les contraintes légales et les lois à respecter diffèrent suivant le type de données (données personnelles, financières, industrielles, commerciales, publiques, etc.), les données peuvent être soumises à différente réglementation (GDPR, CNIL, ANSSI, PCI-DSS, ou devant éviter le Patriot Act américain, …). Ces contraintes pourront alors vous imposer le choix de votre Cloud Provider (ex : français avec un datacenter en France).

2 Définir le type de Cloud à utiliser

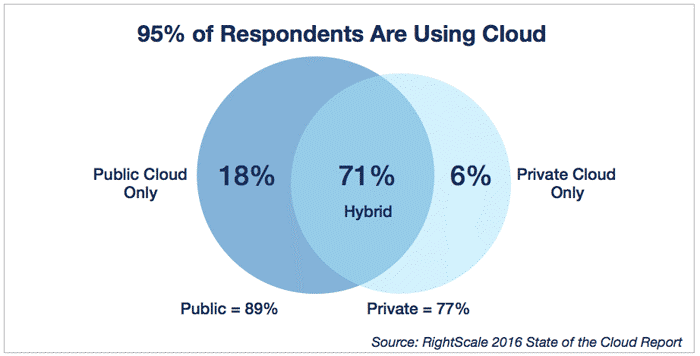

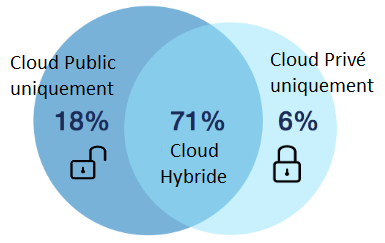

Suivant les données que l’on souhaite externaliser et leurs contraintes associées, plusieurs types de Cloud sont disponibles : Public, Privé et Hybride (mix entre Cloud Public et Privé).

L’adoption d’un Cloud Hybride permettra de limiter les efforts de sécurisation pour les données publiques (Cloud Public), de sécuriser les données plus sensibles (Cloud Privé), tout en permettant de conserver un lien entre les deux mondes.

3 Former ses développeurs

La mise en place de structures Agiles et DevOps élargit les prérogatives des équipes de développement et assouplit les contrôles. Former ses développeurs à la sécurisation de leur code dès le départ permet de réduire grandement les risques par la suite (ex : OWASP - Open Web Application Security Project).

4 Etudier les solutions techniques

- Cloisonnement des réseaux

- Segmentation de l’outillage et l’applicatif

- Séparation applicatif et bases de données

- Chiffrement des flux

- Chiffrements des bases de données

- Firewall nord-sud et est-ouest

- WAF (Web Application Firewall)

- Reverse Proxy

- Autohealing

- Authentification forte multifacteur des administrateurs

- IAM (Identity Access Management) et SSO (Single Sign On)

- SIEM afin de corréler et d’analyser les logs

- Déploiement des mises à jour et patchs de sécurité

- Sondes IDS et IPS (Intrusion Detection/Prevention System)

- Protection DDOS

- Supervision

- Sauvegardes

- PCA et DRP

- Bien identifier ses données et ses contraintes

- Inclure dès le début des réflexions le département Sécurité et les Développeurs

- Profiter du Cloud pour promouvoir le DevOps

- Ne pas chercher obligatoirement à tout sécuriser

- Ne pas négliger le budget sécurité d’un passage sur le Cloud

- Ne pas limiter une migration vers le Cloud à des opérations techniques